همه چیز درباره استرداد مالیاتی و انواع آن

چگونه میتوان مالیات اضافی پرداخت شده را پس گرفت

چگونه میتوان مالیات اضافی پرداخت شده را پس گرفت

تکالیف مالیاتی فروشگاههای اینترنتی را در این مقاله بررسی میکنیم.

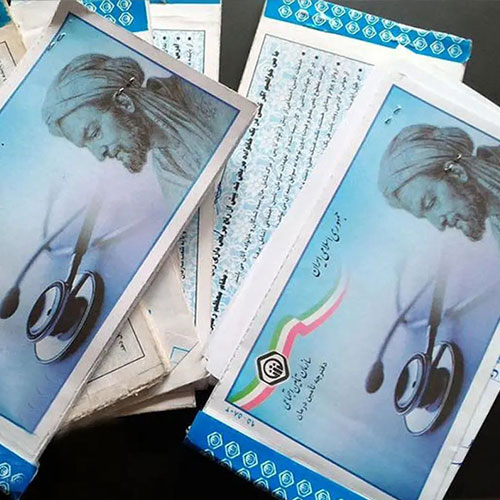

بخشنامه مالیات پزشکان و نحوه محاسبه مالیات مطب پزشکان و مالیات درمانگاههای خصوصی بر اساس مقدار درآمد.

شرایط بیمه اختیاری تامین اجتماعی چیست و مبلغ آن چقدر است؟ کامل بخوانید

کمیته انضباط کار به منظور بررسی تخلفات شغلی و صدور تصمیمات قانونی و عادلانه تشکیل میشود.

اطلاع از میزان حقوق سال 1404 بر اساس مصوبه مجلس، میزان مالیات و حداقل حقوق کارکنان

تدوین یک اساسنامه دقیق و جامع، سنگ بنای پیشگیری از اختلافات آتی میان شرکا و مدیران، شفافیت در عملکرد و تضمین حرکت در مسیر قانونی است.

انتخاب تجهیزات فروشگاهی مناسب یکی از عوامل کلیدی در افزایش سرعت، دقت و بهرهوری در مدیریت فروشگاه است.

شرکتها بهواسطه این سامانه میتوانند دفاتر تجاری خود را به صورت الکترونیکی ثبت، نگهداری و مدیریت کنند.

صورتحساب اصلاحی ابزاری کارآمد برای رفع اشتباهات و اصلاح فاکتورهای صادر شده است. برای ثبت این صورتحساب نیاز به رعایت مراحل مشخصی است